エンタープライズアプリケーションを登録

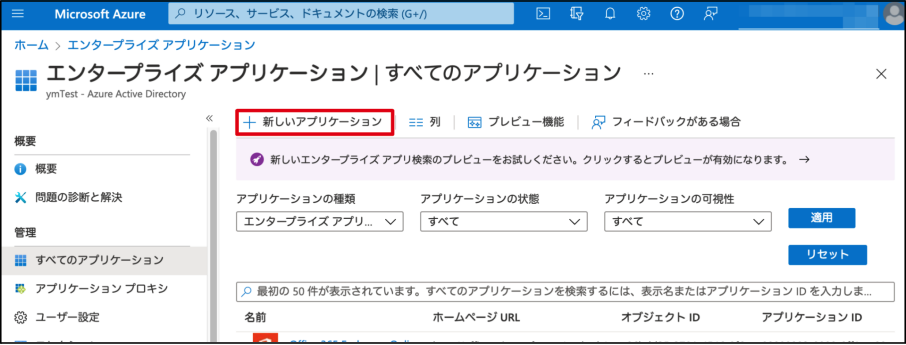

Microsoft Azure のポータルページを表示します。

左サイドメニューの「エンタープライズアプリケーション」をクリックし、右側に表示されたページから「+新しいアプリケーション」をクリックします。

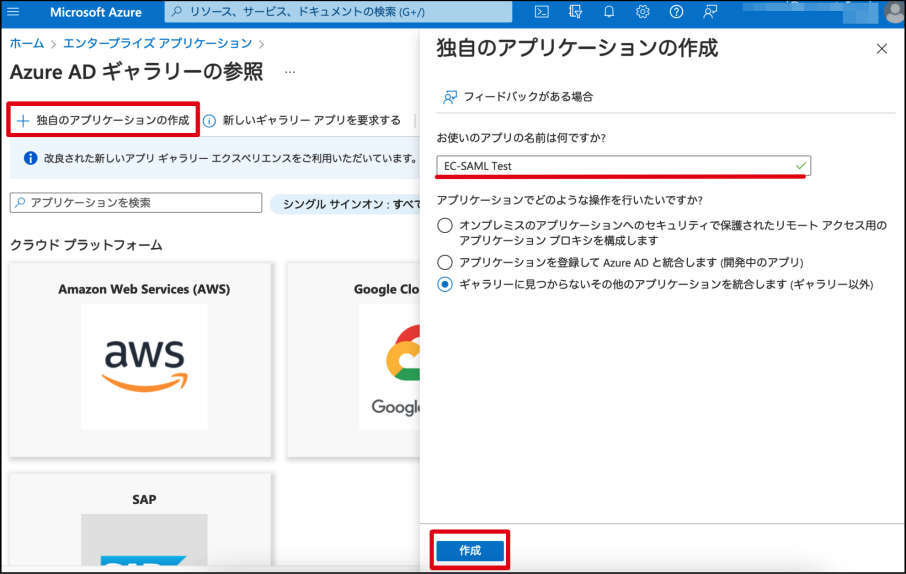

Azure Entra(Azure AD) ギャラリーが表示されます。

「+独自のアプリケーションの作成」をクリックします。

右側に作成ポップが表示されます。名前を入力し [作成] をクリックします。

※ アプリケーションでどのような操作を〜の選択肢は「ギャラリーに見つからないその他のアプリケーションを統合します(ギャラリー以外)」を選択

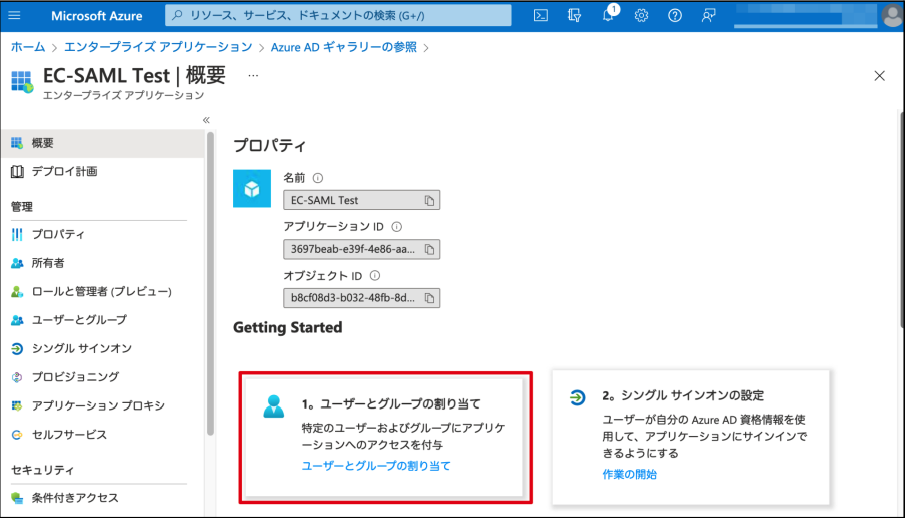

作成したアプリケーションと概要ページが表示されます。

ユーザーとグループの割り当て

ポータルページから、すぐこのアプリケーションにアクセスできるように設定します。

Getting Started の「1. ユーザーとグループの割り当て」をクリックします。

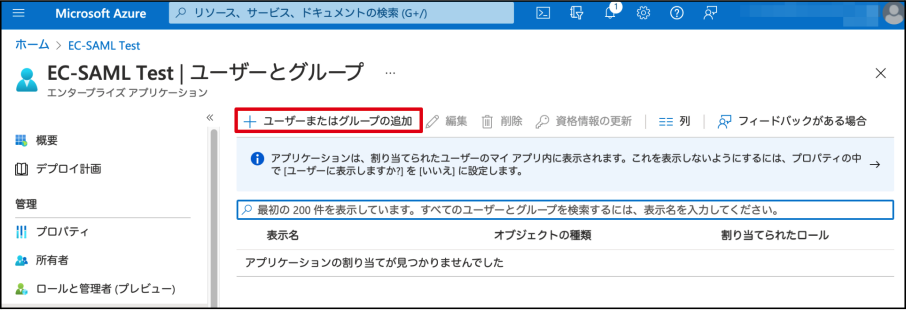

「+ユーザーまたはグループの追加」をクリックします。

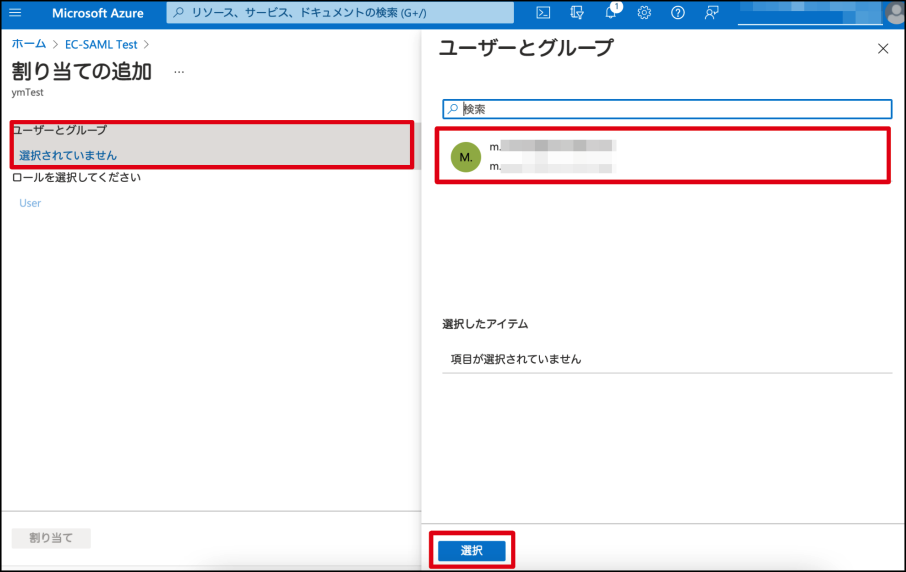

「ユーザーとグループ」の [選択されていません] をクリックし、ユーザー・グループの選択ポップを表示します。自分自身のアカウントを選択し、ポップ下にある [選択] ボタンをクリックします。

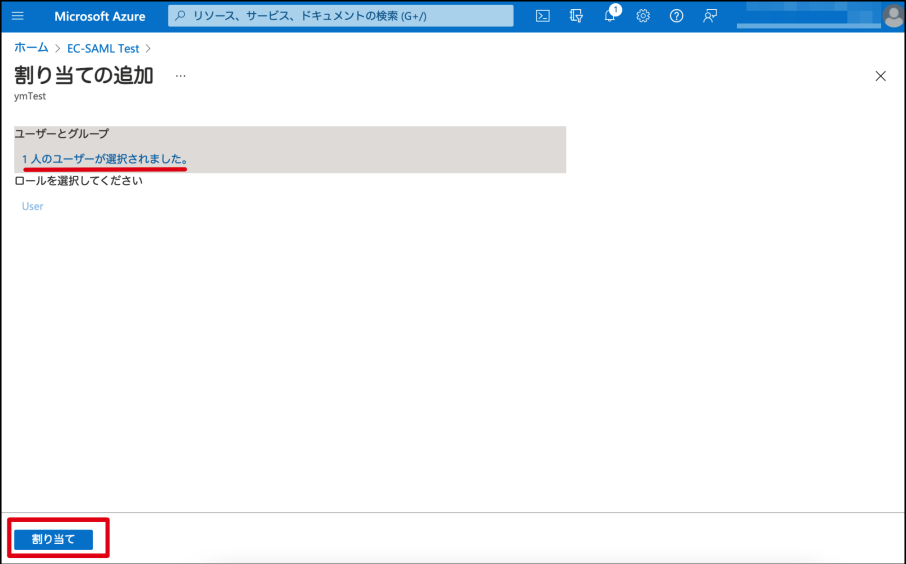

「ユーザーとグループ」のところで「1人のユーザーが選択されました」と表示されていることを確認したら、ページ下の [割り当て] ボタンをクリックします。

ユーザーとグループページに戻ります。一覧に選択したユーザーが表示されています。

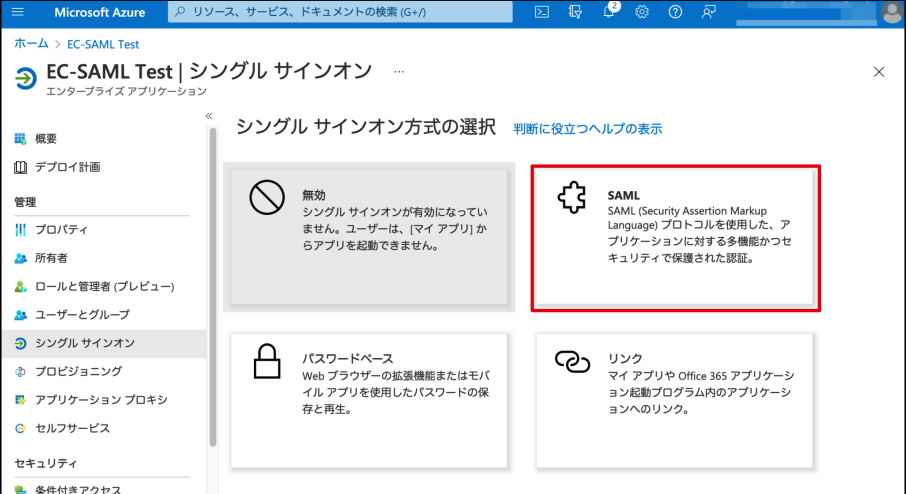

シングル サインオンの設定

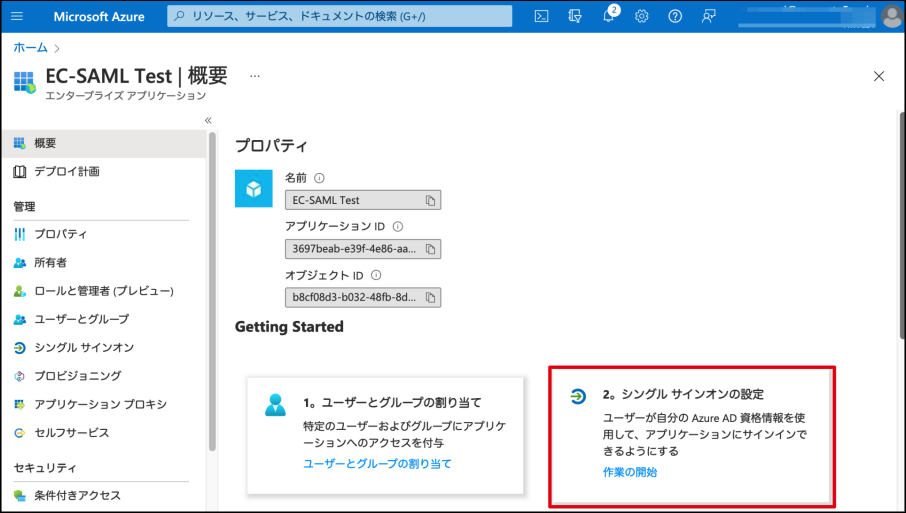

アプリケーションの概要ページに戻ります。

Getting Started の「2. シングル サインオンの設定」をクリックします。

シングルサインオン方式で「SAML」を選択します。

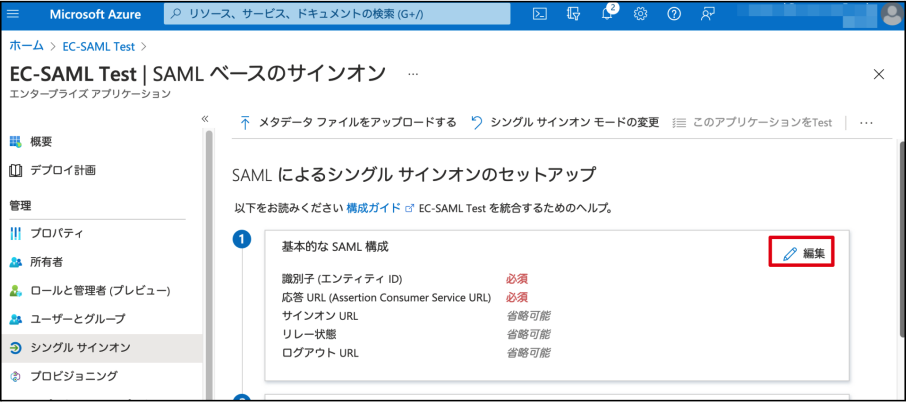

セットアップページが表示されます。

基本的なSAML構成

「基本的なSAML構成」の編集アイコンをクリックします。

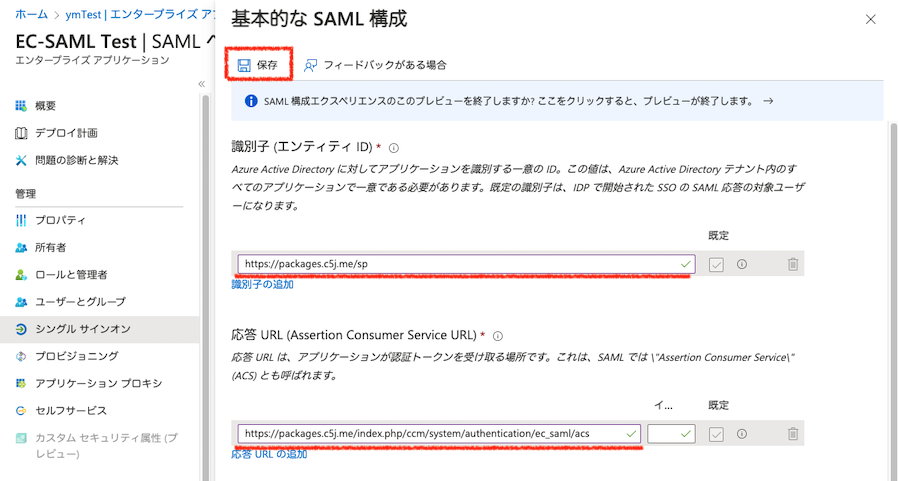

編集ポップが表示されます。

識別子(エンティティID)は、次の形式でEntiry IDを設定します。デフォルトで入っていた識別子は削除してください。

https://対象ドメイン/index.php/sp

応答URLは、使用しているアドオンに応じて次の形式で設定します。

- Exchange Core SAML Authentication

-

https://対象ドメイン/index.php/ccm/system/authentication/ed_saml/acs

-

- Macareux SAML Authentication

-

https://対象ドメイン/index.php/ccm/system/authentication/md_saml/callback

-

もし、Concrete CMS でプリティーURLを有効化している場合は、上記2つのURLから「index.php」を削除してください。

設定が完了したら [保存] ボタンをクリックします。

※ 設定の反映まで数分時間がかかることがあります。

保存が終わったら、右上の✕をクリックして「基本的なSAML構成」編集を終了します。

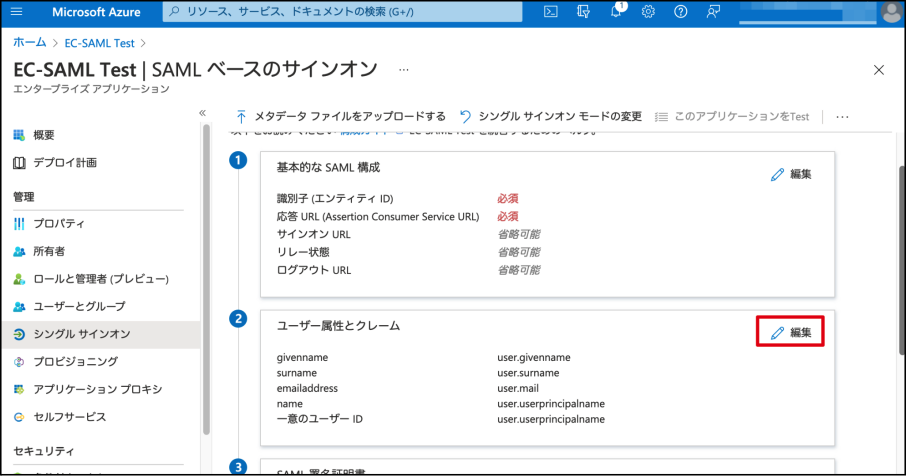

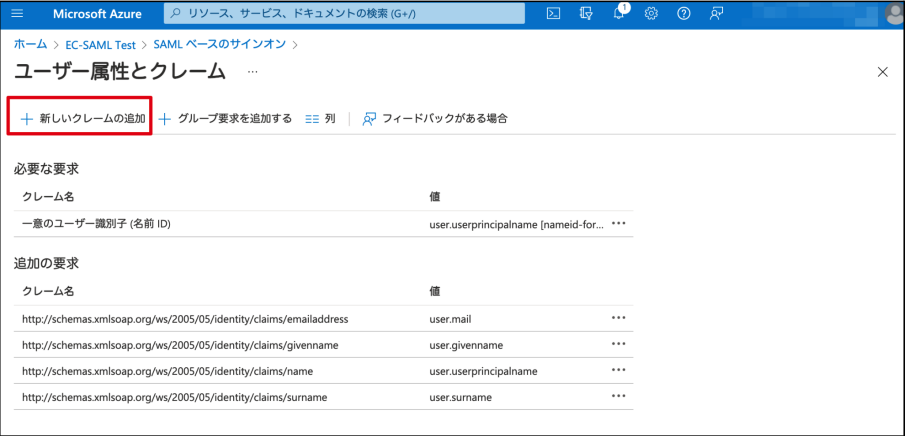

使用するユーザー属性の追加

続けて、マッピングさせる属性をAD側に追加します。

「ユーザー属性とクレーム」の編集アイコンをクリックします。

「+新しいクレームの追加」をクリックします。

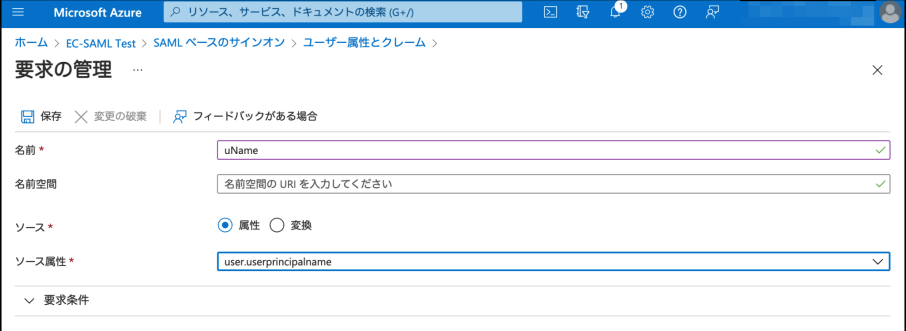

クレームを設定し、入力が完了したら [保存] ボタンをクリックします。

アドオンで必要な項目

下記項目を設定します。名前部分は任意です。分かりやすい名称をおすすめします。

これらの値は、後ほどCMS側でも利用します。

| ユーザーID | 名前:uName(name, uName など名前の部分は任意) ソース属性:user.userprincipalname |

|---|---|

| メールアドレス | 名前:uEmail(emailaddress, uEmail など名前の部分は任意) ソース属性:user.mail |

| グループ名 | ※ 組織名、役職名などでConcrete CMSのグループと連携させる場合は設定します 名前:uGroup ソース属性:user.companyname |

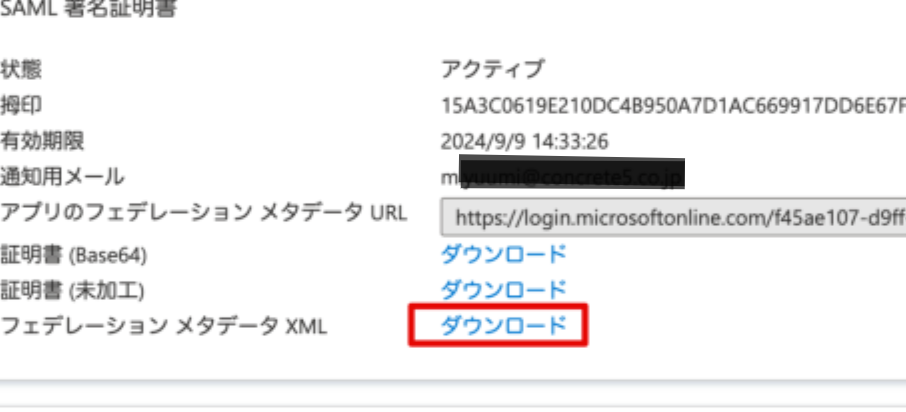

フェデレーション メタデータXMLファイルの取得

「SAML署名証明書」内にある「フェデレーション メタデータ XML」の [ダウンロード] をクリックします。このファイルは後ほど、CMS側で利用します。

以降は、Concrete CMS(アドオン)側の作業になります。

設定方法はアドオンによって異なりますので、ご利用のアドオンのマニュアルページをご覧ください。

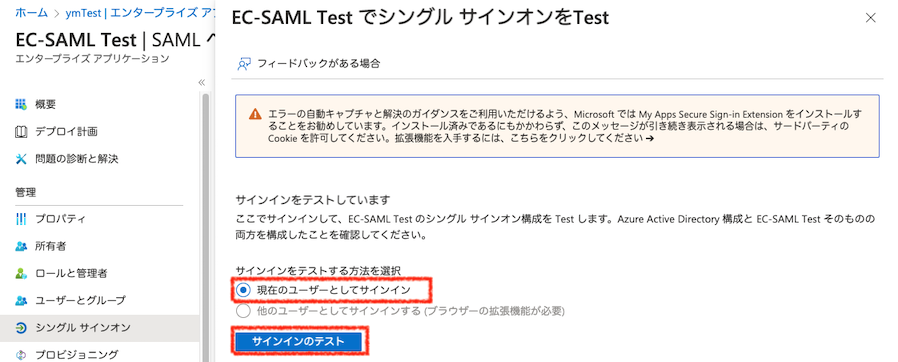

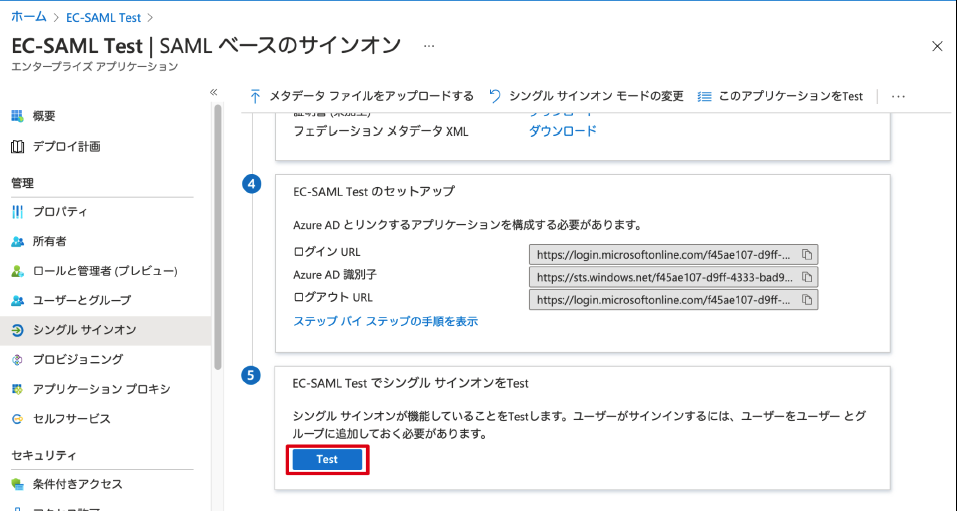

接続テスト方法

Concrete CMS(アドオン)側の設定が完了すると、接続テストが行えます。

Azure ADのコンソールページに訪問し、シングル サインオンの設定ページの下に表示されている[Test] ボタンをクリックします。

ポップが表示されますので「現在のユーザとしてサインインする」にチェックを入れて [サインインのテスト] をクリックすると、接続テストができます。